반응형

최근 SK텔레콤(SKT) 이용자라면 깜짝 놀랄 사건이 터졌습니다.

바로 수백만 명의 유심정보가 유출된 해킹 사고가 발생한 것인데요, 단순 개인정보 유출을 넘어 금융 해킹으로까지 이어질 수 있는 중대 사고입니다.

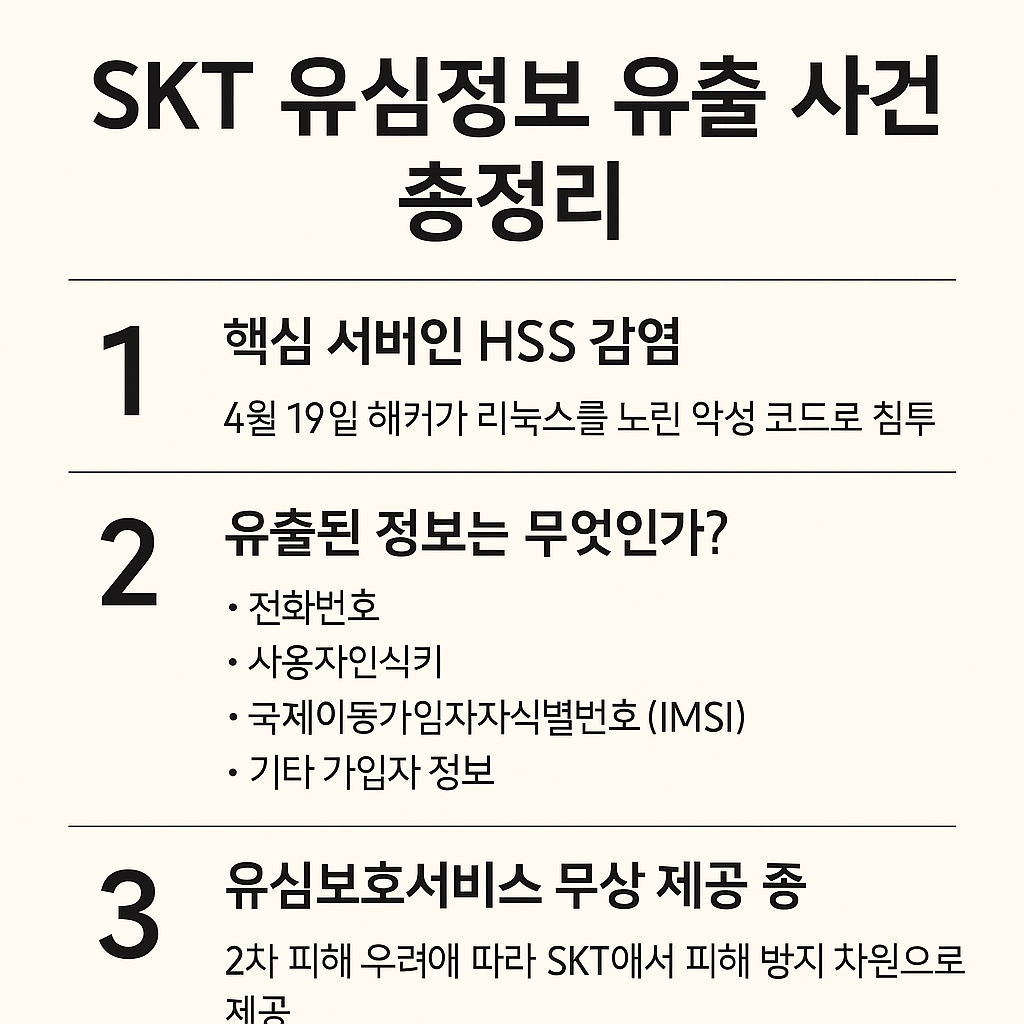

1. 사고의 시작 – 해커가 뚫은 것은 SKT의 'HSS 서버'

2025년 4월 19일 밤 11시경, SKT의 핵심 서버인 HSS(Home Subscriber Server)에 악성코드가 침투했습니다.

이 서버는 가입자의 유심 정보, 인증 키, 전화번호, 식별번호(IMSI 등)를 관리하는 핵심 장비입니다.

해커는 리눅스 시스템을 노린 고급 악성코드(BPF도어)를 사용했는데,

이 코드는 네트워크 방화벽을 우회하고 보안 탐지를 피할 수 있는 고도화된 백도어였습니다.

2. 유출된 정보는 무엇일까?

- 전화번호(MSISDN)

- 국제이동가입자식별번호(IMSI)

- 가입자 인증 키

- 기타 유심 식별 정보

이 정보들이 유출되면 유심 복제, 신분 도용, 금융앱 탈취, 코인 지갑 해킹 등 2차 피해로 이어질 수 있습니다.

3. 어떻게 대응했나?

- 악성코드 삭제 및 의심 장비 격리

- KISA 및 개인정보보호위원회 신고

- 전국 고객 대상 유심보호서비스 무료 제공

- 피해 의심 고객에 유심 무상 교체 진행

4. 왜 이 사건이 중요한가?

단순한 통신사 해킹을 넘어,

우리나라 통신 인프라와 사이버보안 체계의 허점을 드러낸 사례로 보고되고 있습니다.

전문가들은 "국가적 보안 시스템 점검이 시급하다"고 경고하고 있습니다.

요약

- SKT 핵심 서버 HSS가 악성코드에 감염됨

- 고객 유심정보 대량 유출

- 유심 복제, 금융사기 등 2차 피해 우려

- SKT는 유심보호서비스 무상 제공 및 유심 교체 진행 중

유심보호서비스 신청 바로가기

이런 피해를 막기 위해 SKT는 유심보호서비스를 무료 또는 월 990원으로 제공하고 있습니다.

아직 신청하지 않으셨다면 아래 링크를 통해 지금 바로 신청해보세요.

반응형